本ページの利用シーン(iOS)

・独自証明書プロファイルの作成・編集・複製・削除方法を確認したい方

独自証明書プロファイルは、デバイスに独自証明書を配布したい場合に利用するプロファイルです。

サービス構成設定で作成した、VPN、Exchange ActiveSync、Wi-Fi の構成を追加することも可能です。

※ 1デバイスに複数プロファイルの適用が可能です。自動適用はできません。

目次

- はじめに

- 証明書ファイルをアップロードする

- アップロード済みの証明書ファイルを確認する

- アップロード済みの証明書ファイルを削除する

- 独自証明書プロファイルを作成する

- 独自証明書プロファイルを編集する

- 独自証明書プロファイルを複製する

- 独自証明書プロファイルを削除する

はじめに

本プロファイルを利用するには、まず利用する証明書ファイルをアップロードする必要があります。

アップロード後、「独自証明書プロファイル」を作成できます。

利用可能なファイルの形式は、以下の表をご参照ください。

| 証明書 | 利用可能なファイルの形式 |

| 独自証明書 | ・個人情報交換ファイル(PKCS#12形式):.pfx / .p12 ・証明書ファイル(DER または PEM 形式): .der / .pem / .crt / .cer |

| ルート証明書 | .cer |

証明書ファイルをアップロードする

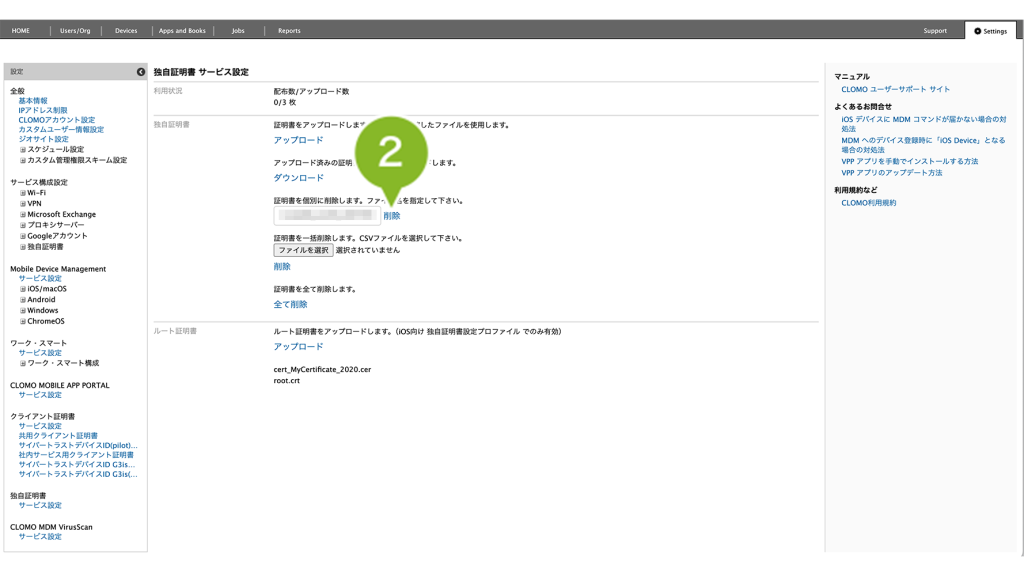

「独自証明書」「ルート証明書」について、それぞれ以下の方法でアップロードできます。

独自証明書をアップロードする

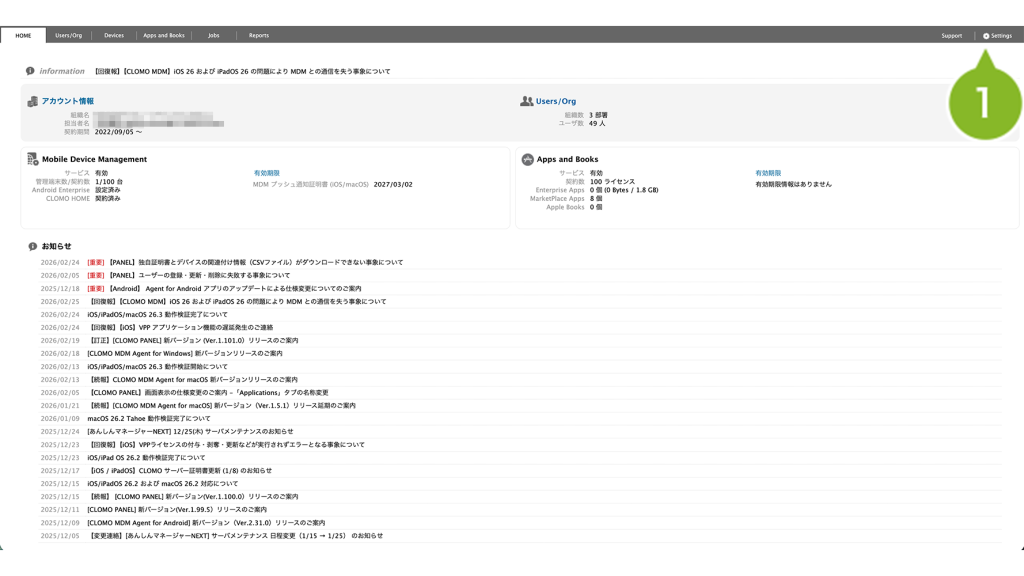

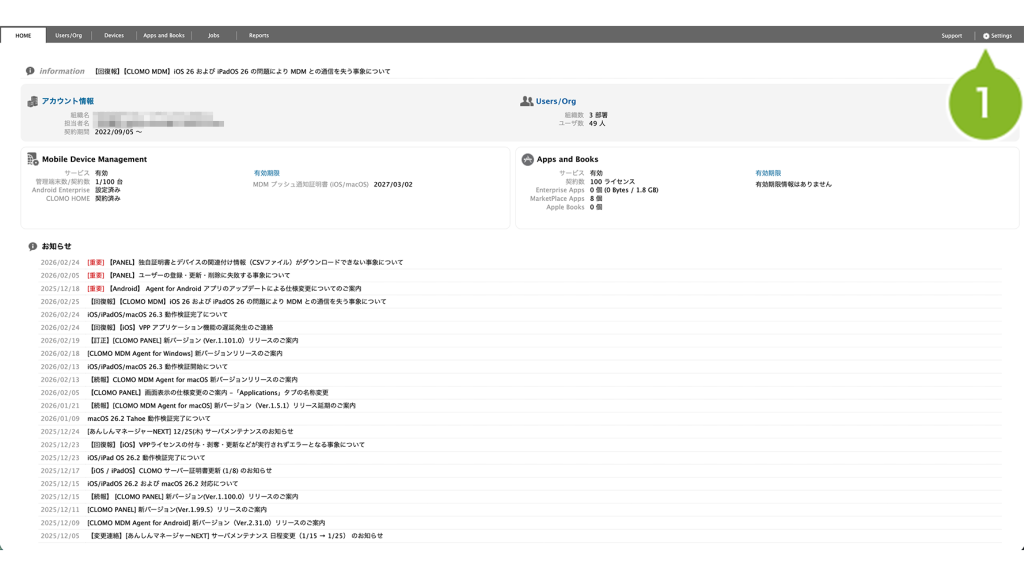

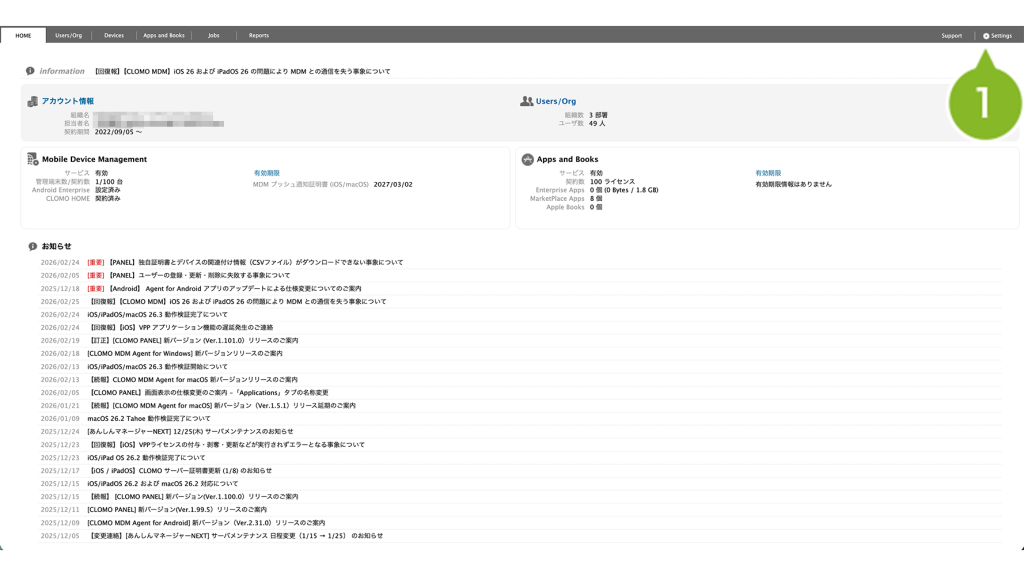

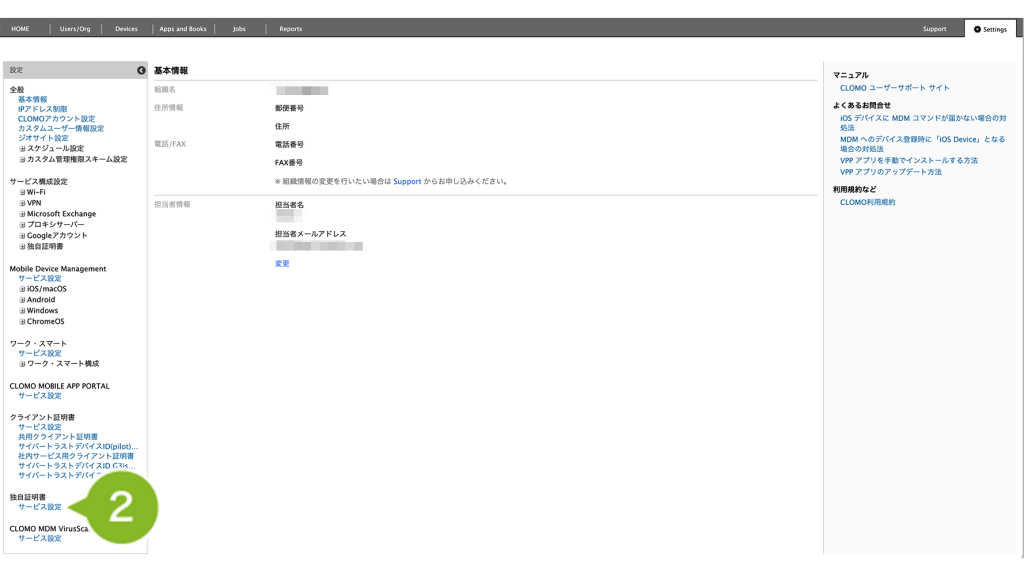

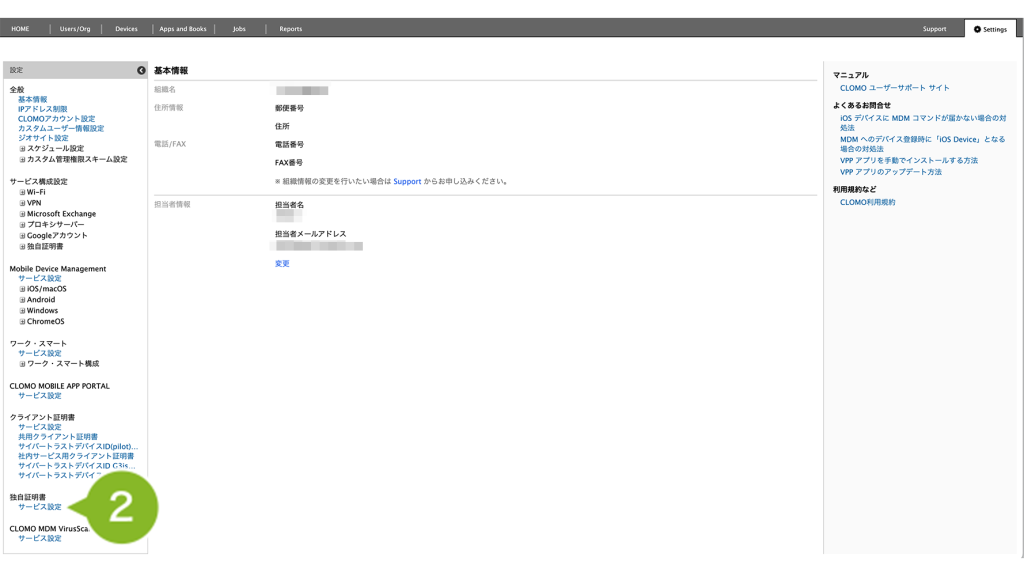

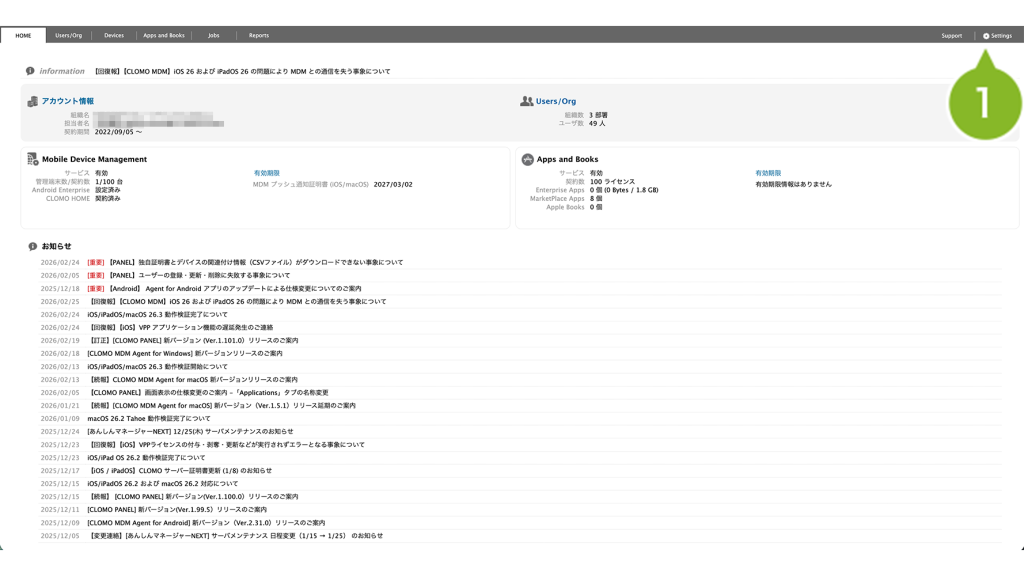

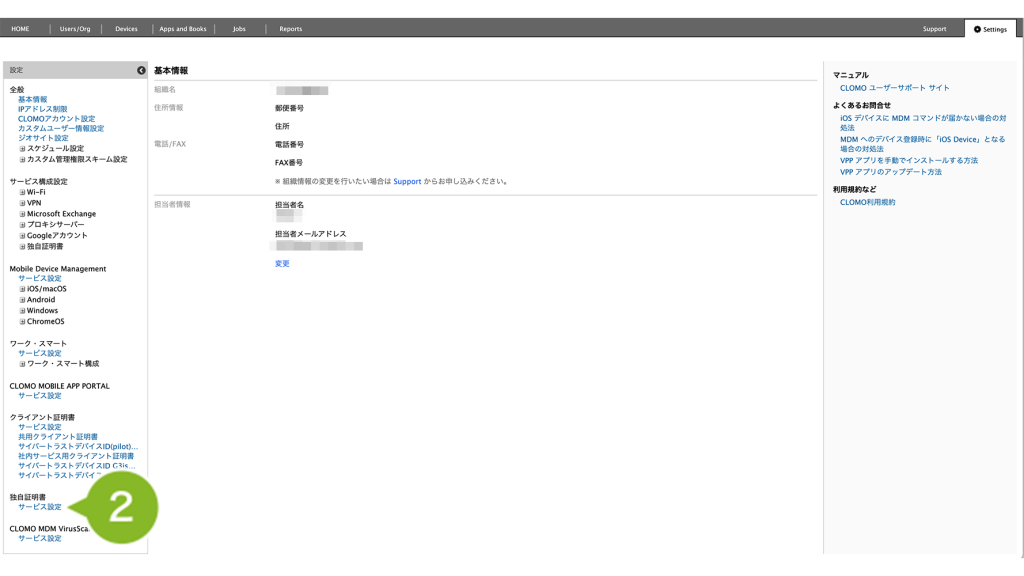

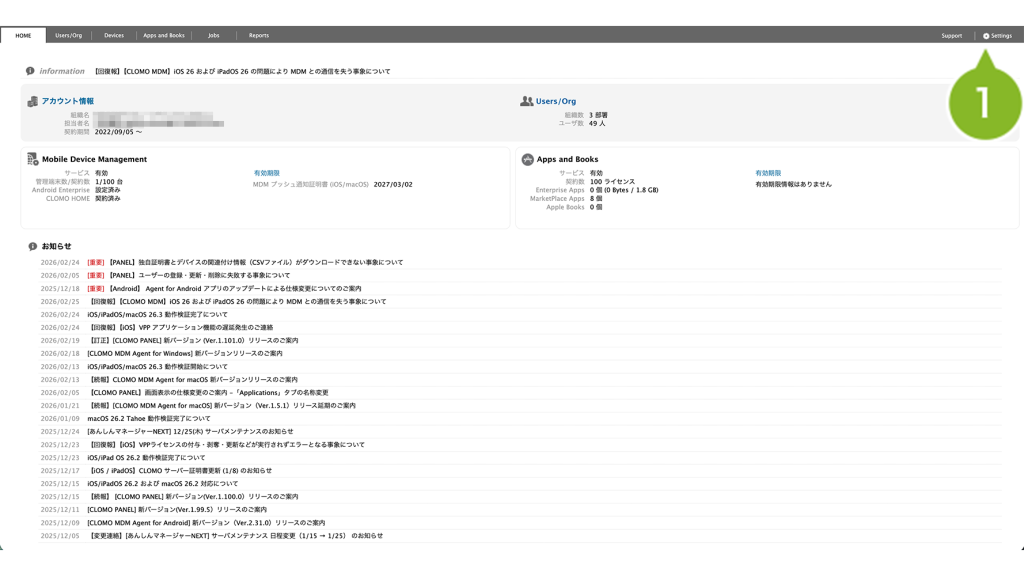

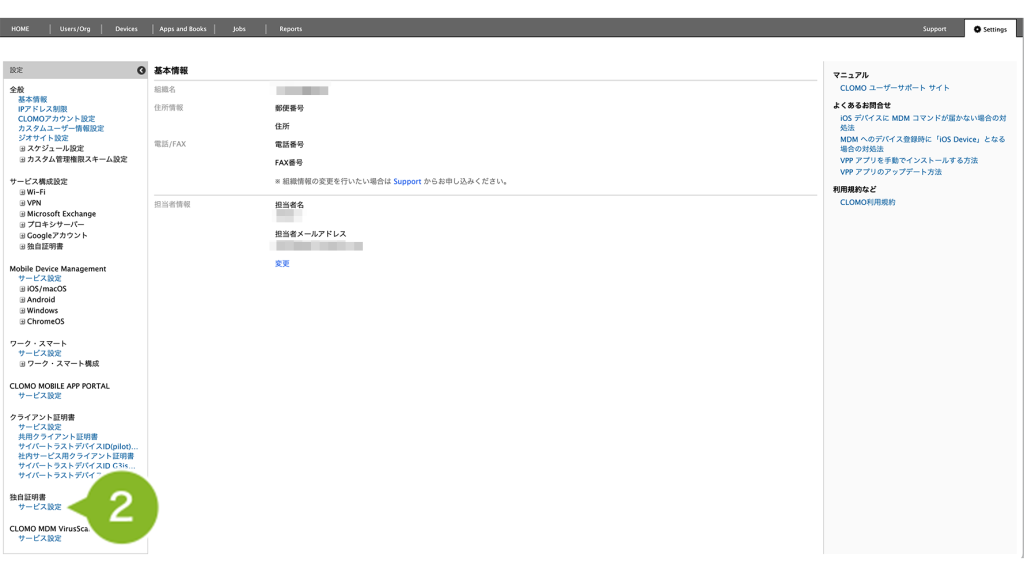

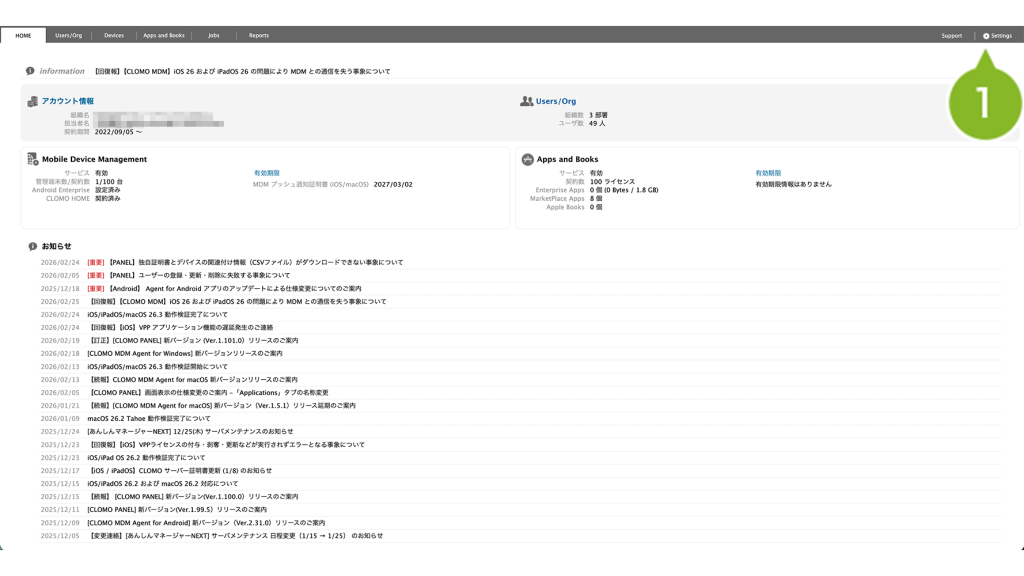

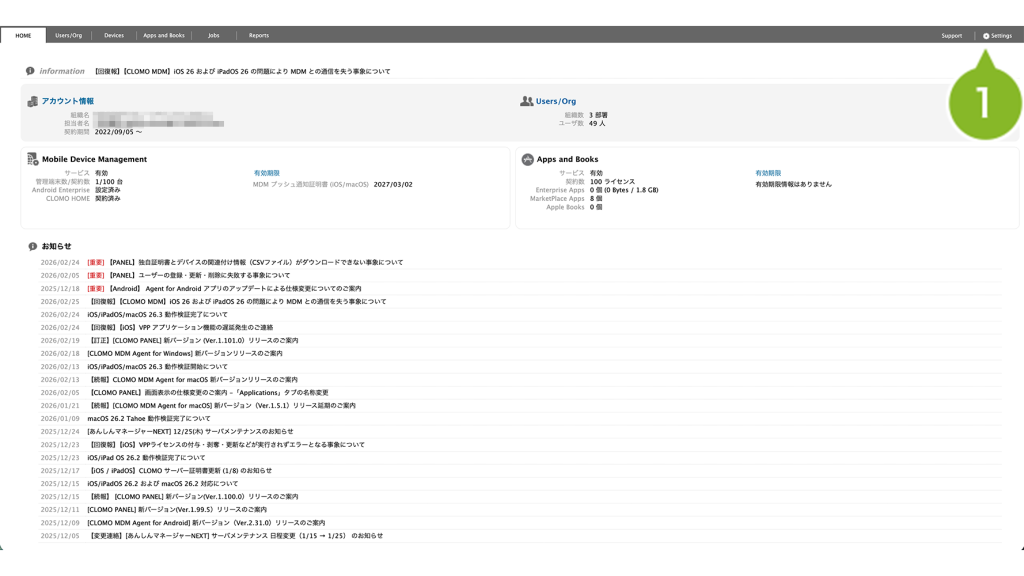

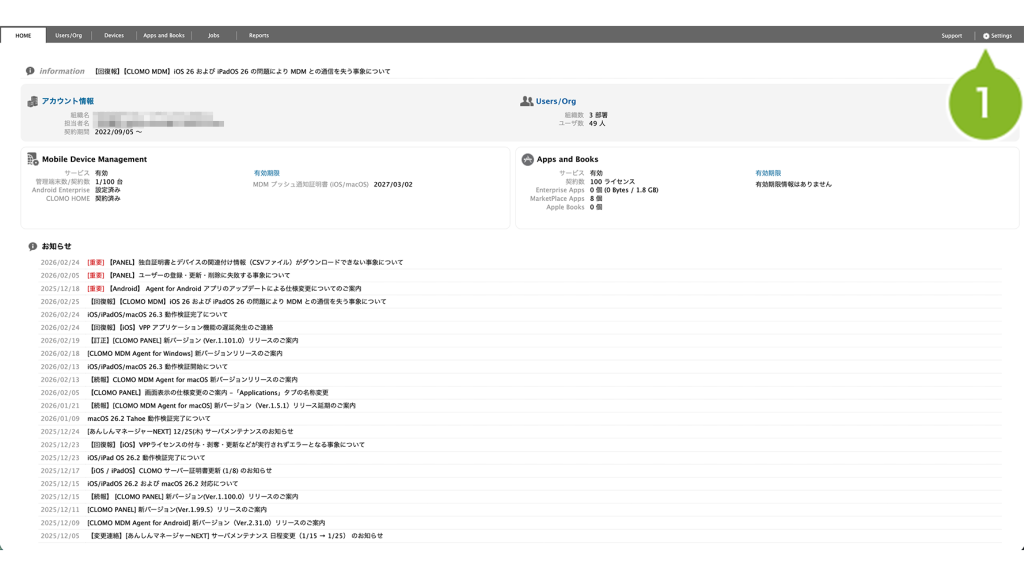

1. CLOMO PANEL にログイン後、[ Settings ] をクリックします。

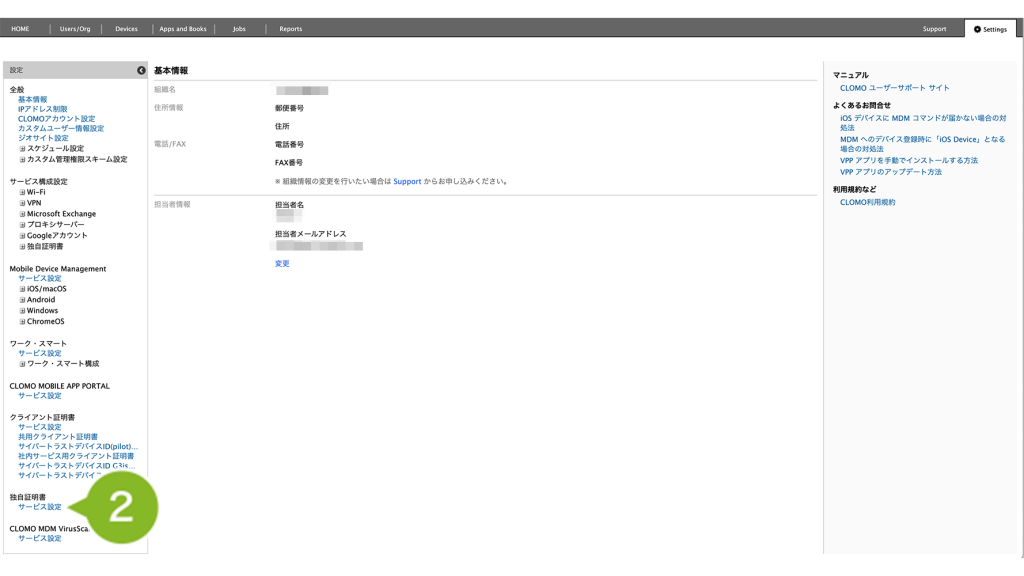

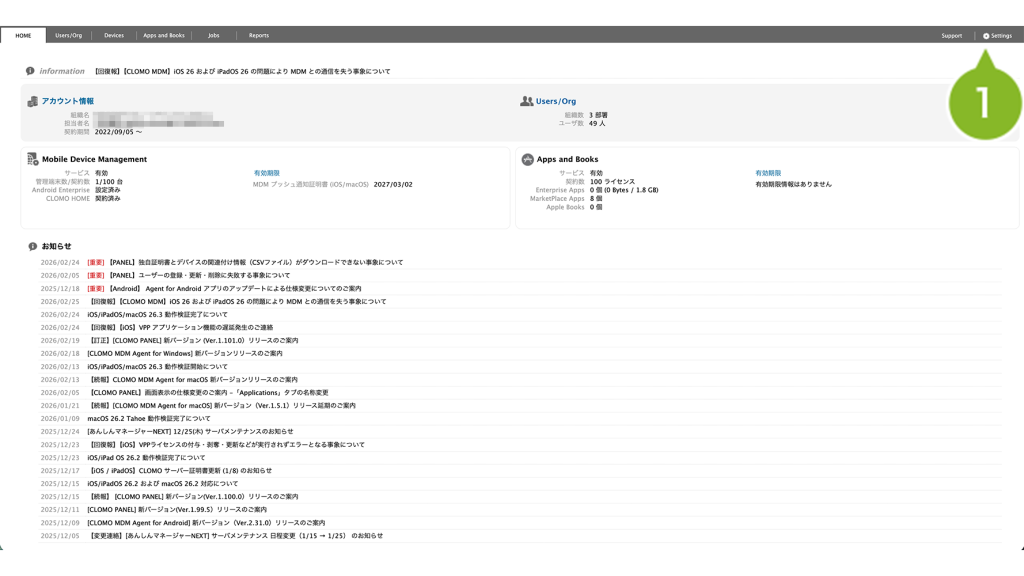

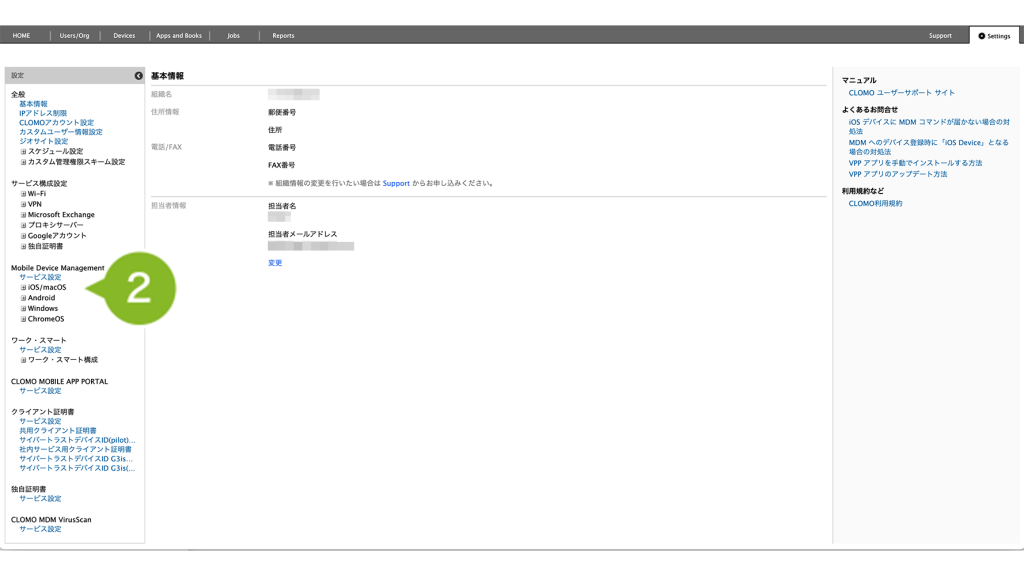

2. 独自証明書の[サービス設定]をクリックします。

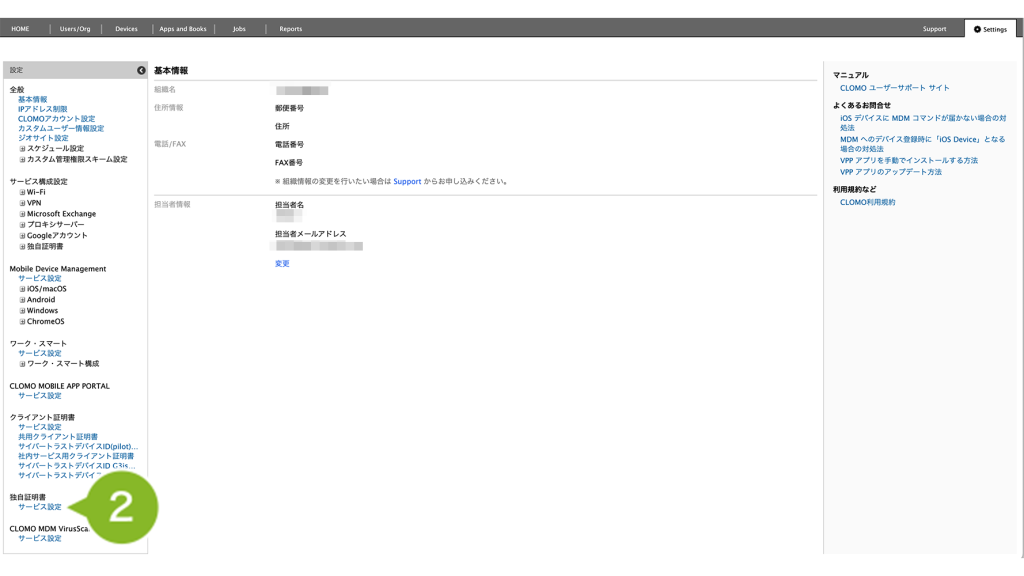

3.[アップロード]をクリックします。

4. ファイル種別を選択して、独自証明書ファイル、証明書パスワードファイルを選択します。

| 項目名 | 説明 |

| ファイル種別 | 「個人情報交換ファイル(PKCS#12)」「証明書ファイル」から選択してください。 |

| 独自証明書ファイル(zip形式) | 独自証明書ファイルを zip 形式に圧縮したものをアップロードします。 圧縮方法はこちらをご参照ください。 *ZIP ファイルにパスワードを設定しないでください。 *複数の独自証明書ファイルをアップロードする場合、証明書ファイルをまとめて格納したフォルダごと圧縮してアップロードするとエラーが発生します。フォルダではなく、各証明書ファイルを複数選択して zip 形式に圧縮したものをアップロードする必要があります。 *エラー発生時は、こちらをご参照ください。 |

| 証明書パスワードファイル(csv形式) | ファイル種別で「個人情報交換ファイル(PKCS#12)」を選択した場合に必要です。 こちらをクリック▷(JP / ENG)して CSV テンプレートをダウンロードします。テンプレートに、証明書名(証明書のファイル名)とパスワードを記載してアップロードします。 証明書名とパスワードはともに128文字以内で記載してください。 CSV ファイル作成例は以下のとおりです。 証明書名,パスワード VPN用証明書.p12,vpnpassword Exchange用証明書.p12,expassword |

5.[アップロード]をクリックします。

6.「アップロード完了」のお知らせが表示されたら完了です。

ルート証明書をアップロードする

1. CLOMO PANEL にログイン後、[ Settings ] をクリックします。

2. 独自証明書の[サービス設定]をクリックします。

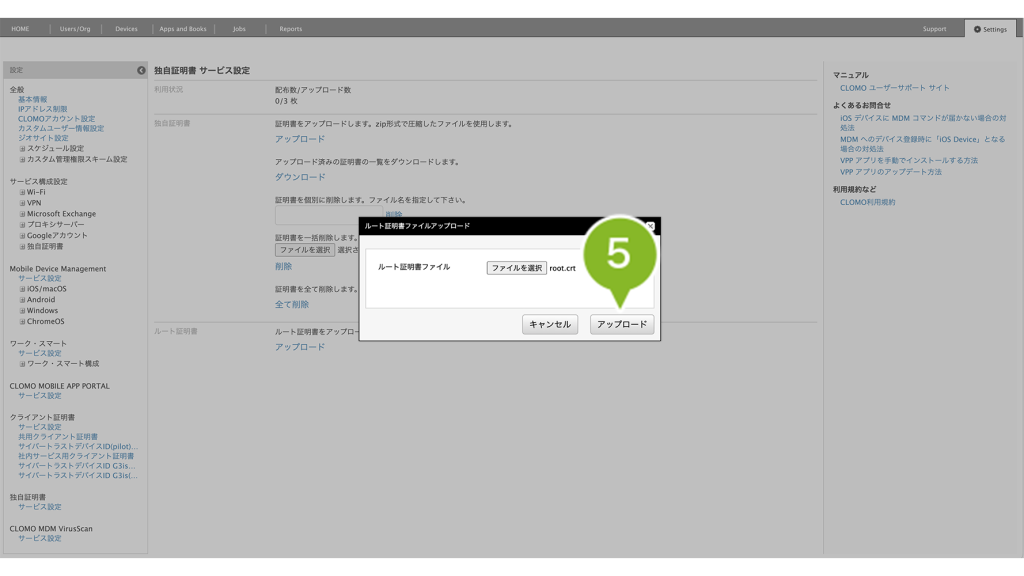

3.[アップロード]をクリックします。

4.[ファイルを選択]をクリックして、ルート証明書を選択します。

5.[アップロード]をクリックします。

6.「アップロード完了」のお知らせが表示されたら完了です。

アップロード済みの証明書ファイルを確認する

アップロード済みの「独自証明書」「ルート証明書」について、それぞれ以下の方法で確認できます。

独自証明書を確認する

1. CLOMO PANEL にログイン後、[ Settings ] をクリックします。

2. 独自証明書の[サービス設定]をクリックします。

3.[ダウンロード]をクリックします。

4. 文字コードを選択します。

5.[ダウンロード]をクリックして、ファイルを保存します。

ルート証明書を確認する

1. CLOMO PANEL にログイン後、[ Settings ] をクリックします。

2. 独自証明書の[サービス設定]をクリックします。

3. アップロード済みのルート証明書の名前が表示されます。

アップロード済みの証明書ファイルを削除する

「独自証明書」「ルート証明書」の削除方法は以下のとおりです。

こちらは、登録された証明書を CLOMO PANEL 上から削除する手順です。

削除を実行しても証明書は失効せず、デバイスにインストール済みの独自証明書プロファイルが強制アンインストールされることもありません。デバイス側では引き続き有効な証明書として保持されます。

独自証明書を削除する

1. CLOMO PANEL にログイン後、[ Settings ] をクリックします。

2. 独自証明書の[サービス設定]をクリックします。

3. 独自証明書は、個別・複数・一括で削除できます。パターン別にご確認ください。

個別削除する場合

1. 削除したい証明書のファイル名を入力します。

※ ファイル名を確認する方法は、独自証明書を確認するをご参照ください。

2.[削除]をクリックします。

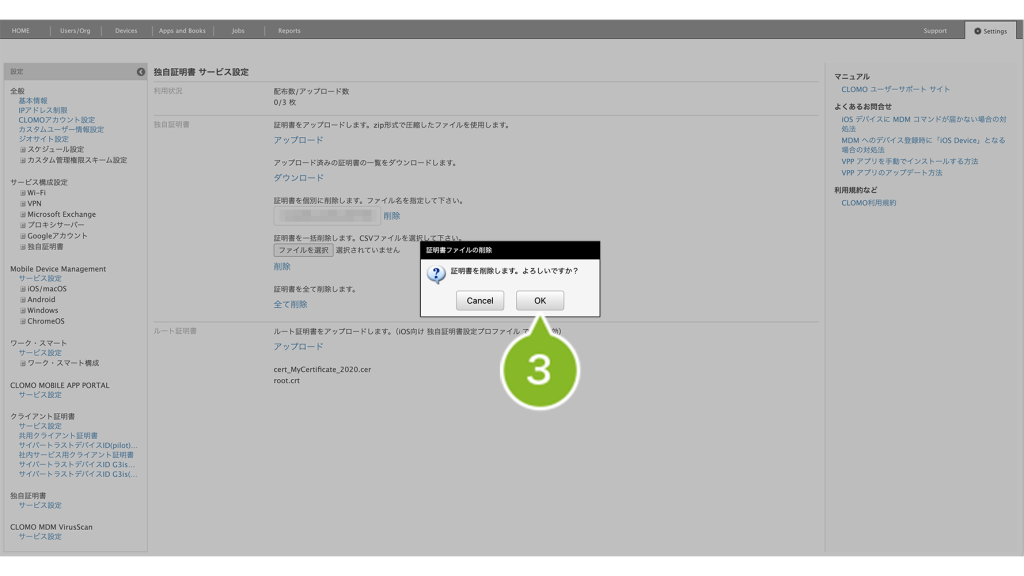

3. ポップアップが表示されます。[OK]をクリックします。

4.「削除完了」のお知らせが表示されたら完了です。

複数削除する場合

1. こちらから CSV テンプレートをダウンロードして、削除したい証明書ファイル名を記載します。

2.[ファイルを選択]をクリックして、CSV ファイルを選択します。

3.[削除]をクリックします。

4. ポップアップが表示されます。[OK]をクリックします。

5.「削除完了」のお知らせが表示されたら完了です。

一括削除する場合

1.[全て削除]をクリックします。

2. ポップアップが表示されます。[OK]をクリックします。

3.「削除完了」のお知らせが表示されたら完了です。

ルート証明書を削除する

1. CLOMO PANEL にログイン後、[ Settings ] をクリックします。

2. 独自証明書の[サービス設定]をクリックします。

3. 削除したいルート証明書にマウスオーバーします。[削除]をクリックします。

4. ポップアップが表示されます。[OK]をクリックします。

5.「削除完了」のお知らせが表示されたら完了です。

独自証明書プロファイルを作成する

「独自証明書プロファイル」の作成手順は、以下のとおりです。

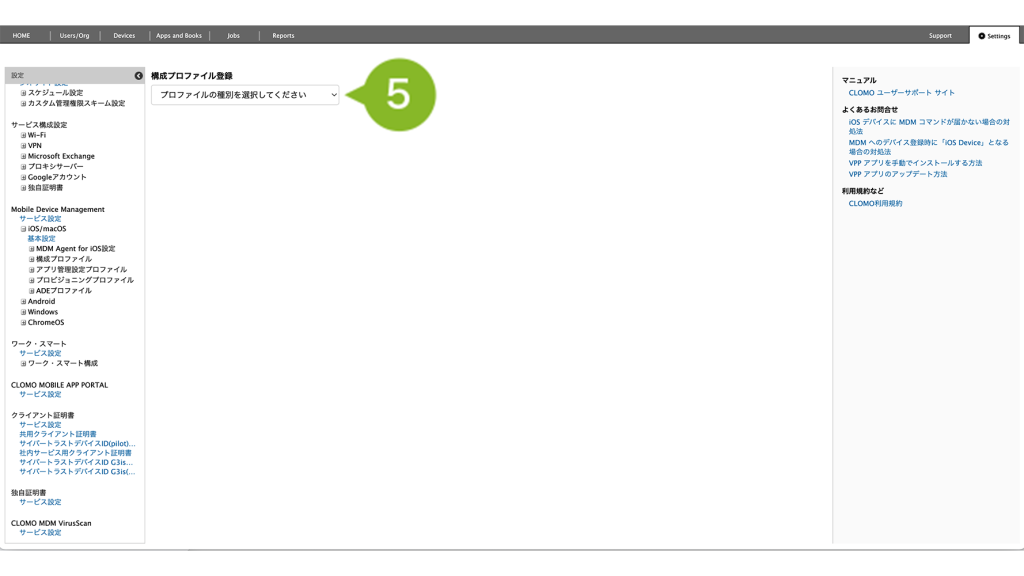

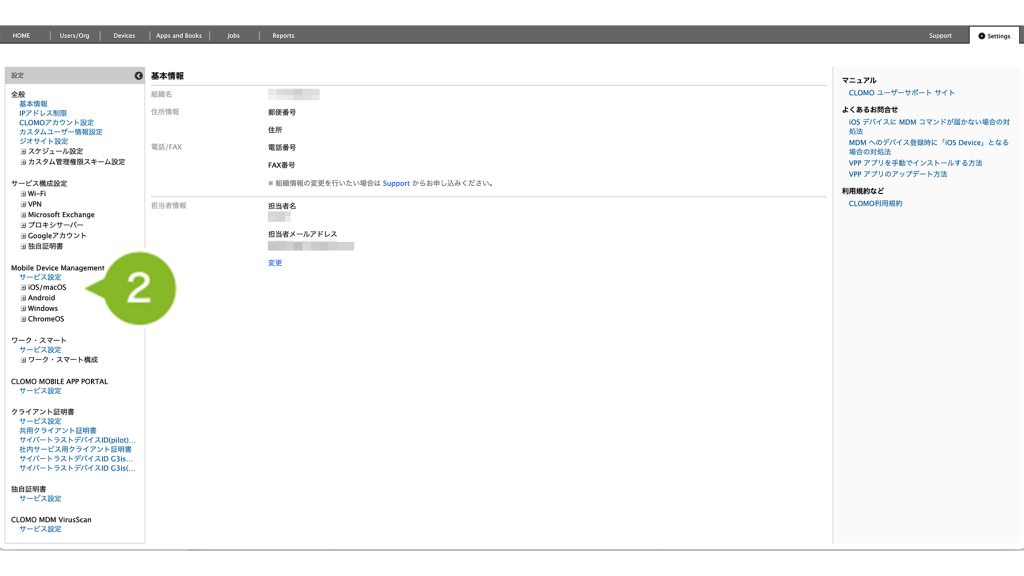

1. CLOMO PANEL にログイン後、[ Settings ] をクリックします。

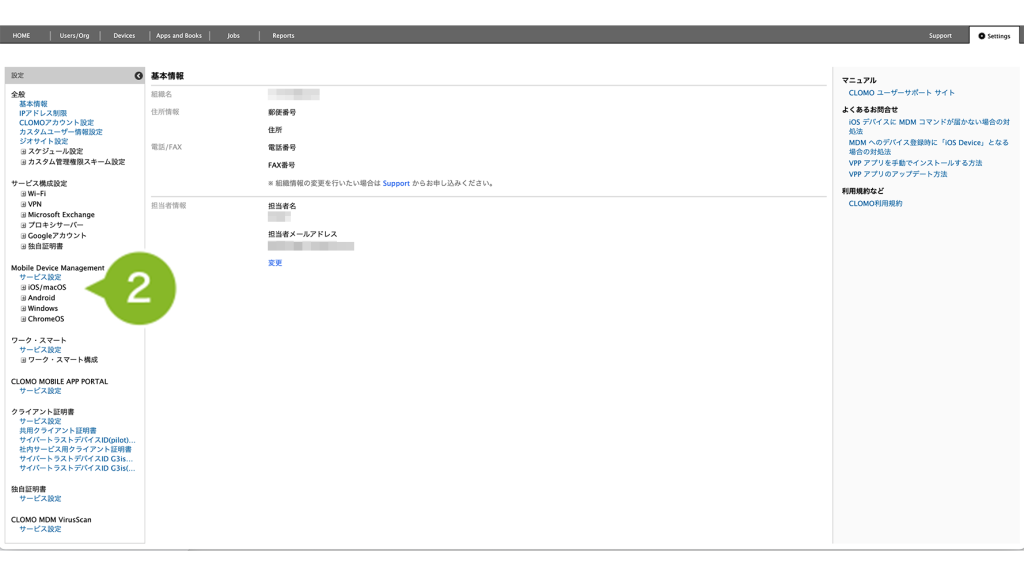

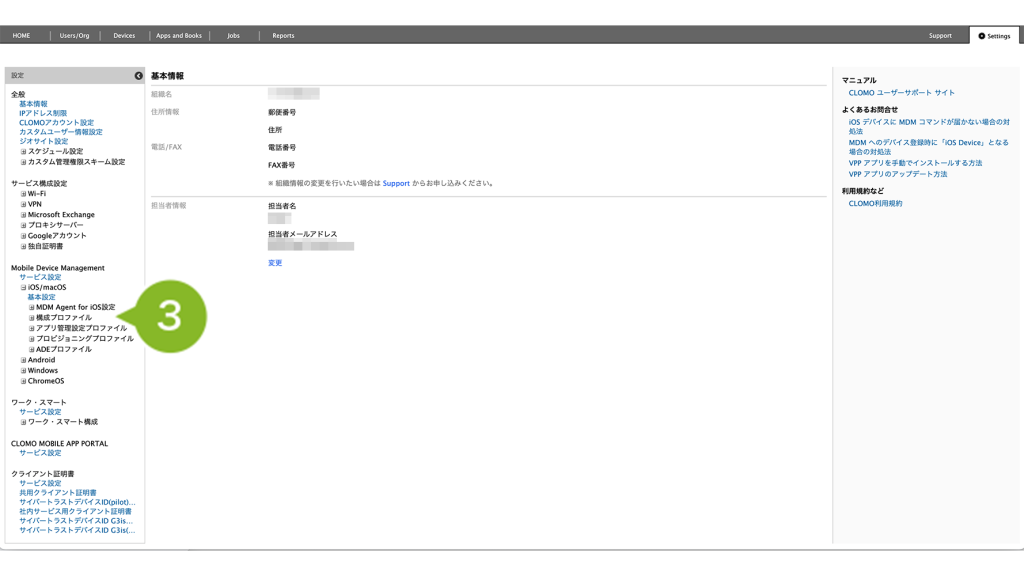

2. Mobile Device Management の [ iOS/macOS ] をクリックします。

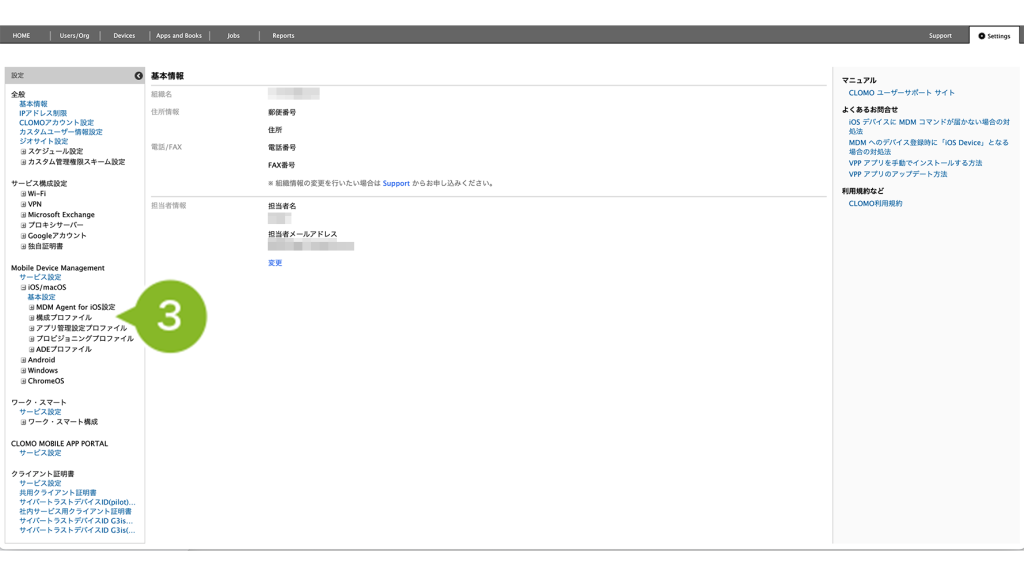

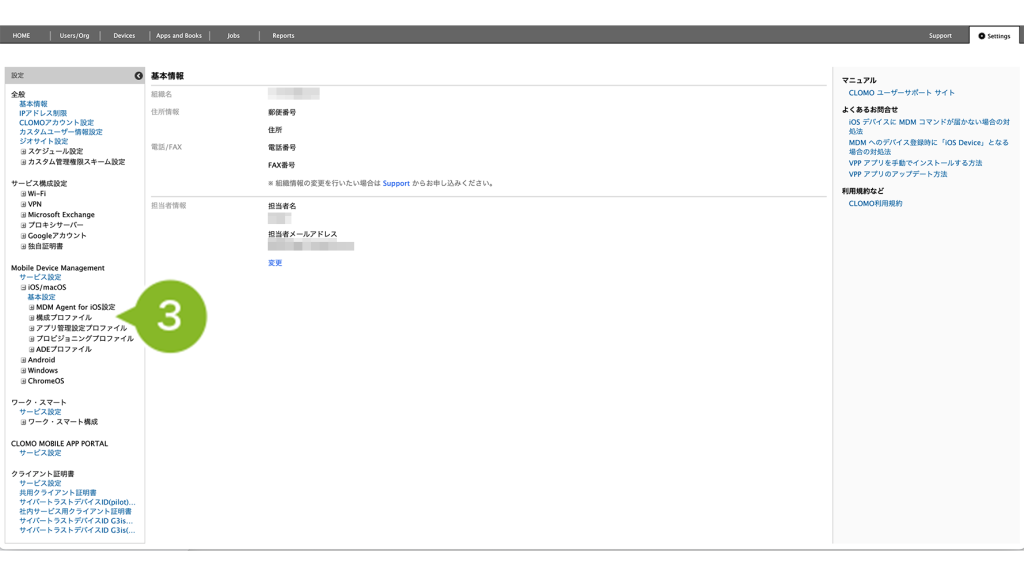

3.[構成プロファイル]をクリックします。

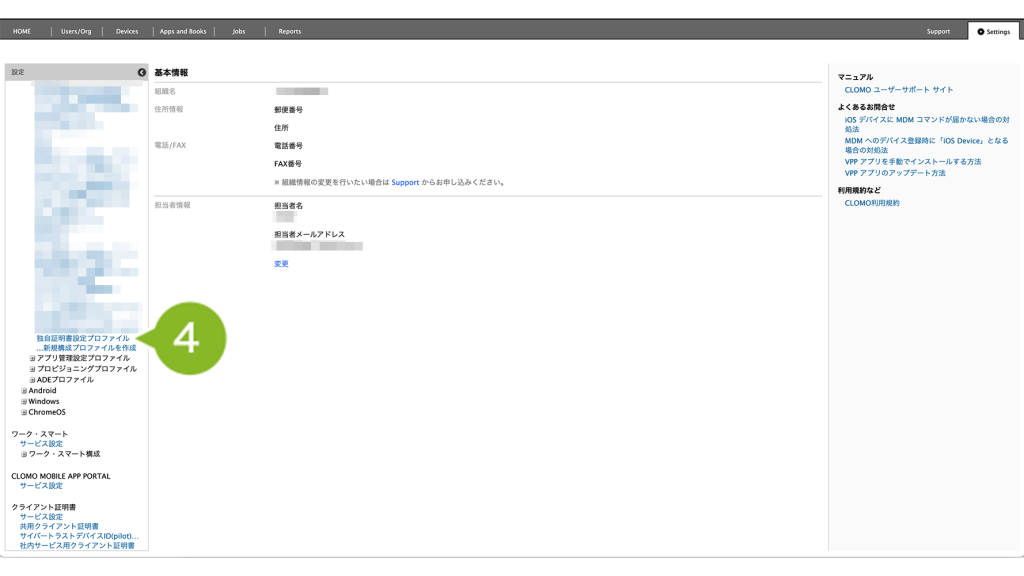

4.[新規構成プロファイルを作成]をクリックします。

5.[プロファイルの種別を選択してください]をクリックします。

6.[独自証明書プロファイル]をクリックします。

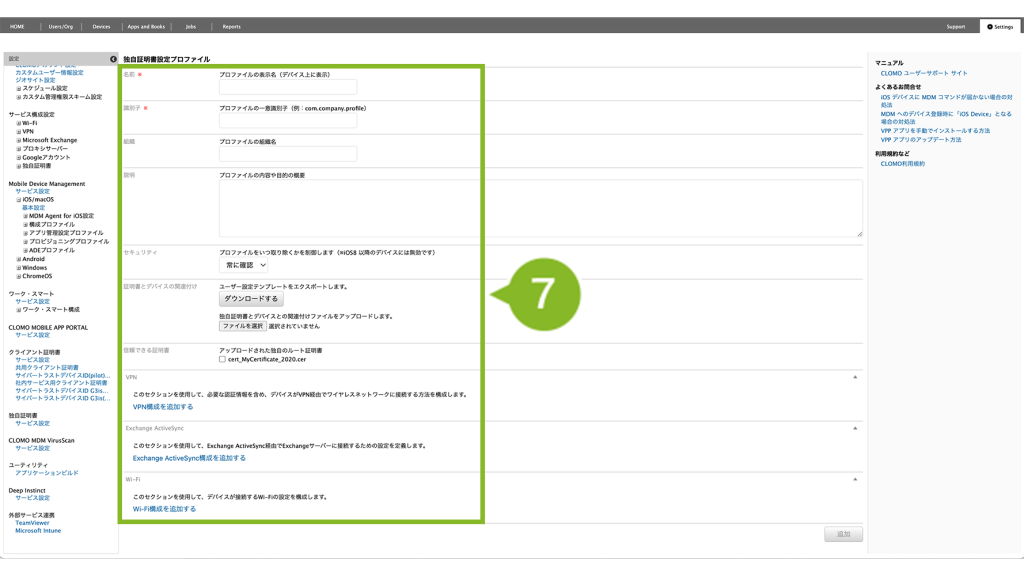

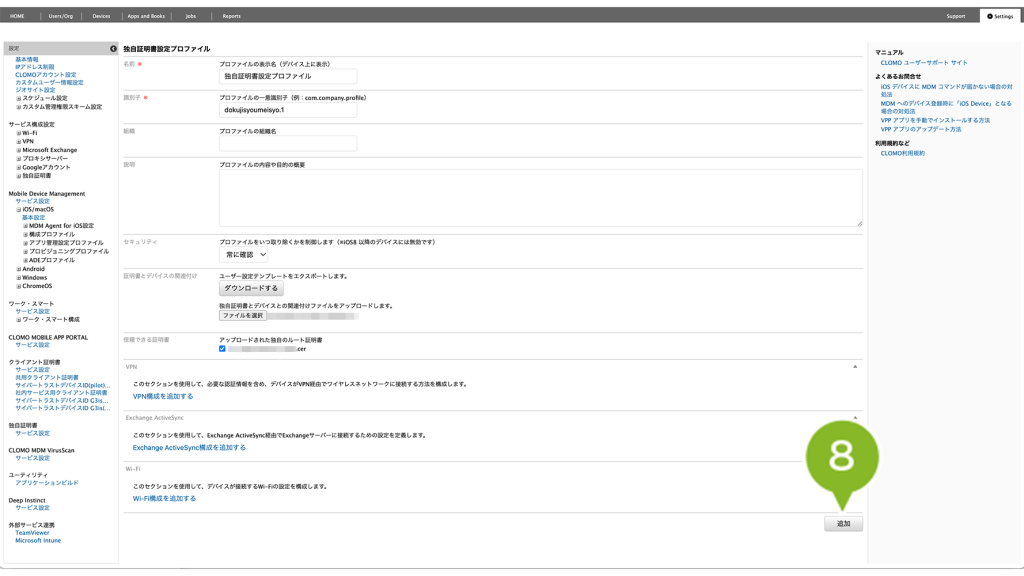

7. 各種設定を実施します。項目の詳細は以下をご確認ください。

| 項目名 | 説明 |

| 名前 | プロファイル名を設定します。設定は必須です。 |

| 識別子 | プロファイルを一意に識別するための識別子を設定します。必須項目です。 |

| 組織 | プロファイルを適用する組織名を入力します。(任意) |

| 説明 | プロファイルの説明を入力します。(任意) |

| セキュリティ | 独自証明書プロファイルをデバイスから削除することを制限するためのセキュリティを設定します。 iOS8 以降のデバイスには無効です。 |

| 証明書とデバイスの関連付け | どのデバイスがどの証明書を使用するか、CSV ファイルで関連付けます。 「ダウンロード」ボタンからテンプレートを入手して、デバイスと証明書の関連を CSV ファイルに記載して、「ファイルを選択」からアップロードします。 CSV テンプレートは「証明書とデバイスの関連付け(JP/ENG)」からダウンロードが可能です。 CSV テンプレートの使い方は、こちらをご参照ください。 |

| 信頼できる証明書 | アップロード済みのルート証明書が表示されます。 |

| VPN | VPN 設定が可能です。Wi-Fi ・Exchange ActiveSync の設定と合わせて、合計100個まで追加できます。 作成済みの VPN サービス構成設定がある場合は、こちらをセットすることもできます。 項目の詳細はこちらをご参照ください。 |

| Exchange ActiveSync | Exchange ActiveSync 設定が可能です。Wi-Fi・VPN の設定と合わせて、合計100個まで追加できます。 作成済みの Exchange ActiveSync サービス構成設定がある場合は、こちらをセットすることもできます。 項目の詳細はこちらをご参照ください。 |

| Wi-Fi | Wi-Fi 設定が可能です。VPN・Exchange ActiveSync の設定と合わせて、合計100個まで追加できます。 作成済みの Wi-Fi サービス構成設定がある場合は、こちらをセットすることもできます。 項目の詳細はこちらをご参照ください。 |

VPN 構成について

設定可能な項目はこちらの表をご参照ください。

| 項目名 | 説明 |

| 使用する VPN 構成設定 | 作成済みの VPN サービス構成設定がある場合は選択可能です。 |

| 接続名 | 作成するサービス構成設定の名前を設定します。設定は必須です。 |

| 接続のタイプ※1 | このポリシーで有効にする接続のタイプを選択します。 |

| VPN 識別 | 接続のタイプを「カスタム SSL」にした場合に表示されます。利用する VPN アプリを特定するための識別子を入力してください。設定は必須です。 |

| サーバ | サーバのホスト名、または IP アドレスを入力します。設定は必須です。 |

| カスタムデータ | 接続のタイプを「カスタム SSL」にした場合に表示されます。追加の設定情報がある場合は、キーと文字列の値を入力します。 |

| コンピュータ認証 | 接続のタイプを「IPsec」にした場合に表示されます。デバイスの認証タイプを選択します。 |

| グループ | 接続のタイプを「IPsec」「Cisco Legacy AnyConnect」「Cisco AnyConnect」にした場合に表示されます。接続認証用のグループを入力します。 |

| 保護領域 | 接続のタイプを「Juniper SSL」「Pulse Secure」にした場合に表示されます。接続認証用の保護領域を入力します。 |

| 役割 | 接続のタイプを「Juniper SSL」「Pulse Secure」にした場合に表示されます。接続認証用の役割を入力します。 |

| ユーザー認証 | 認証タイプを選択します。「パスワード」の場合は、設定したいパスワードを入力します。 接続のタイプで「カスタムSSL」を選択した場合、p12形式の「独自証明書」の選択が可能です。 |

| ユーザー設定 | デバイス上で設定:ユーザー設定をデバイス上でおこないます。 CSV による設定※2:ユーザー設定を CSV ファイルによっておこないます。 固定設定:接続を認証するためのユーザーアカウントを固定します。ユーザーアカウントは、監視対象デバイスでは必須入力です。 |

| 共有シークレット | コンピューター認証を「共有シークレット/グループ名」にした場合に表示されます。接続するための共有シークレットを入力します。 |

| トラフィック | すべてのネットワークトラフィックを VPN 接続経由で送信を有効/無効にする設定をします。 ※「接続のタイプ」が「IPsec」の場合は表示されません。 |

| 暗号化レベル | 接続のタイプを「PPTP」にした場合に表示されます。接続に適用されるデータ暗号化のレベルを設定します。 なし:接続に暗号化を設定しません。 自動:接続の暗号化のレベルが自動的に適用されます。 最大(128ビット):接続の暗号化のレベルが最大で適用されます。 |

| 証明書認証オプション | 接続のタイプを「IPsec」、コンピューター認証を「証明書」にした場合に表示されます。チェックを入れると、接続中および認証あり送信で PIN が要求されます。 |

| オンデマンド VPN | ユーザー認証もしくはコンピューター認証を「証明書」「独自証明書」にした場合に表示されます。チェックを入れると、VPN を確立するドメインとホストの名前を追加できます。 常に確立:VPN を常に確立します。ドメインとホストの名前を入力します。 ※ iOS の仕様上、ワイルドカードを指定し、1度で全てのドメインを設定することはできません。ドメインを1つずつご入力ください。 確立しない:VPN を確立しません。 必要に応じて確立:VPN を必要に応じて確立します。ドメインとホスト名を入力します。 |

| プロキシ設定 | この VPN 接続で使用されるプロキシを設定します。 なし:使用されるプロキシを設定しません。 手動:サーバーおよびポート、またプロキシユーザー設定を手動でおこないます。 自動:プロキシ設定を取得するために使用する URL を入力します。 |

| サーバーおよびポート | プロキシ設定を「手動」にした場合に表示されます。プロキシサーバのホスト名またはIPアドレス、およびポート番号を入力します。設定は必須です。 |

| プロキシユーザー設定 | プロキシ設定を「手動」にした場合に表示されます。「デバイス上で設定」「CSV による設定」「固定設定」から選択します。 |

| プロキシサーバの URL | プロキシ設定を「自動」にした場合に表示されます。プロキシ設定を取得するために使用する URL を入力します。 |

※1「接続のタイプ」による必要設定項目につきまして

「接続のタイプ」によって、必要な設定項目は異なります。こちらの表をご参照ください。

| L2TP | PPTP | IPsec(Cisco) | Cisco AnyConnect | Juniper SSL |

| 接続名※必須 | 接続名※必須 | 接続名※必須 | 接続名※必須 | 接続名※必須 |

| サーバー※必須 | サーバー※必須 | サーバー※必須 | サーバー※必須 | サーバー※必須 |

| ユーザー認証 | ユーザー認証 | コンピューター認証 | グループ | 保護領域 |

| ユーザー設定 | ユーザー設定 | ユーザー認証 | ユーザー認証 | 役割 |

| 共有シークレット | 暗号化レベル | ユーザー設定 | ユーザー設定 | ユーザー認証 |

| トラフィック | トラフィック | 証明書認証オプション | オンデマンドVPN | ユーザー設定 |

| プロキシ設定 | プロキシ設定 | オンデマンド VPN | プロキシ設定 | プロキシ設定 |

| ― | ― | プロキシ設定 | ― | ― |

| F5 SSL | SonicWALL Mobile Connect | Aruba VIA | Check Point Mobile VPN | カスタム SSL |

| 接続名※必須 | 接続名※必須 | 接続名※必須 | 接続名※必須 | 接続名※必須 |

| サーバー※必須 | サーバー※必須 | サーバー※必須 | サーバー※必須 | VPN 識別子※必須 |

| ユーザー認証 | ユーザー認証 | ユーザー認証 | ユーザー認証 | サーバー※必須 |

| ユーザー設定 | ユーザー設定 | ユーザー設定 | ユーザー設定 | カスタムデータ |

| プロキシ設定 | プロキシ設定 | プロキシ設定 | プロキシ設定 | ユーザー認証 |

| ― | ― | ― | ― | ユーザー設定 |

| ― | ― | ― | ― | プロキシ設定 |

| ― | ― | ― | ― | ― |

※2「CSV による設定」につきまして

CSV ファイルの記載内容は、以下の表をご参照ください。

| 項目名 | 必須情報 | 説明 |

| 氏名 | ー | 必須ではありません。CSV ファイルを管理しやすくするため、任意で入力できます。 |

| 識別区分 | ⚪︎ | デバイスを識別する際の区分を入力してください。(SERIAL/UDID/IMEI など) |

| 識別情報 | ⚪︎ | 識別区分で指定した区分に対応する情報を入力してください。 |

| メールアドレス | ⚪︎ | 入力は必須です。ダミーのメールアドレスでも問題ありません。 |

| ドメイン | ー | 入力は不要です。 |

| ユーザ | ⚪︎ | VPN 側の設定情報を入力してください。 |

| パスワード | ⚪︎ | VPN 側の設定情報を入力してください。 ※ CSV ファイルで「共有シークレット」の設定をする場合は、「パスワード」の欄に入力してください。 なお、この場合はプロファイルにてユーザーのパスワードを指定できないため、デバイス側で入力する必要があります。 |

| 備考 | ー | 必須ではありません。CSV ファイルを管理しやすくするため、任意で入力できます。 |

Exchange ActiveSync 構成について

設定可能な項目はこちらの表をご参照ください。

| 項目名 | 説明 |

| 使用するExchange ActiveSync構成設定 | 作成済みの Exchange ActiveSync サービス構成設定がある場合は選択可能です。 |

| アカウント名 | Exchange ActiveSync アカウントの名前を入力します。必須項目です。 |

| Exchange ActiveSync ホスト | Microsoft Exchange サーバーを入力します。必須項目です。 |

| SSL | すべての返信を SSL で送信を有効にするか設定します。 |

| ユーザー設定 | 所有者のメールアドレス:所有者のメールアドレスを設定します。 CSV による設定:ユーザー設定を CSV ファイルによっておこないます。 認証に OAuth を使用する場合は、CSV ファイル内の項目「認証に OAuth を使用」に TRUE と入力してください。(小文字(true)も対応) 固定:ユーザーのドメイン、ユーザー、アカウントのメールアドレス、パスワードの設定を固定します。 認証に OAuth を使用する場合は、「認証にOAuthを使用」にチェックを付けます。Microsoft 365ご利用の場合は「OAuthサインインURL」「OAuthトークンリクエストURL」は空欄で問題ありません。Microsoft 365をご利用でない場合は、Exchange サーバの担当者に確認してください。 |

| 過去のメールを同期(日数) | 同期するメールの過去の日数を制限なし、1日、3日間、1週間、2週間、1ヶ月から指定できます。 |

| メッセージの移動を許可 | チェックを付けると、メッセージの移動を許可します。 |

| 最近使用したメールアドレスの同期を許可 | チェックを付けると、最近使用したメールアドレスの同期を許可します。 |

Wi-Fi 構成について

設定可能な項目はこちらの表をご参照ください。

| 項目名 | 説明 |

| 使用するWi-Fi構成設定 | 作成済みの Wi-Fi サービス構成設定がある場合は選択可能です。 |

| SSID(サービスセット識別子) | 接続するワイヤレスネットワークの識別子を入力します。必須項目です。 |

| 非公開ネットワーク | 対象ネットワークがオープンまたはブロードキャストでない場合に有効にするかの設定をおこないます。 |

| 自動接続 | このネットワークに自動的に接続する場合は有効にします。 |

| MAC アドレスランダム化 | チェックをつけると、関連付いている Wi-Fi ネットワークの MAC アドレスのランダム化を無効にします。 |

| プロキシ設定 | なし:使用されるプロキシを設定しません。 手動:サーバーおよびポート、またプロキシユーザー設定を手動でおこないます。 自動:プロキシ設定を取得するために使用する URL を入力します。 |

| サーバーおよびポート | プロキシ設定を「手動」にした場合に表示されます。「プロキシサーバのホスト名またはIPアドレス、およびポート番号」「プロキシに接続するために使用するユーザー名」「プロキシへの接続時に使用するパスワード」を設定してください。 |

| プロキシサーバのURL | プロキシ設定を「自動」にした場合に表示されます。プロキシ設定を取得するために使用する URL を入力してください。 「PACが到達不能の場合に直接接続を許可」にチェックを入れると、PAC が到達できない場合に、プロキシを無視して直接接続が行われます。 |

| セキュリティの種類※ | 接続時に使用するワイヤレスネットワーク暗号化の種類を選択します。選択したセキュリティの種類によってはパスワード入力が必要です。 |

| パスワード | セキュリティの種類を「WEP」「WPA/WPA2 パーソナル」「WPA2/WPA3 パーソナル」「WPA3 パーソナル」「パーソナル(任意、WPA3 のみを除く)」にした場合に表示されます。ネットワークのパスワードを入力します。 |

| ユーザー名 | セキュリティの種類を「ダイナミック WEP」「WPA/WPA2 エンタープライズ」「WPA2/WPA3 エンタープライズ」「WPA3 エンタープライズ(iOS 13 以降)」「エンタープライズ(任意)」にした場合に表示されます。 接続を認証するためのユーザーアカウントを入力します。 |

| パスワード | セキュリティの種類を「ダイナミック WEP」「WPA/WPA2 エンタープライズ」「WPA2/WPA3 エンタープライズ」「WPA3 エンタープライズ(iOS 13 以降)」「エンタープライズ(任意)」にした場合に表示されます。 接続認証用のパスワードを入力します。 |

| 受け入れた EAP の種類 | セキュリティの種類を「ダイナミック WEP」「WPA/WPA2 エンタープライズ」「WPA2/WPA3 エンタープライズ」「WPA3 エンタープライズ(iOS 13 以降)」「エンタープライズ(任意)」にした場合に表示されます。 利用可能な EAP にチェックを入れます。 |

| ネットワークのタイプ | レガシーまたは Passpoint として表示されるようにネットワークを構成します。 Passpoint の場合、セキュリティの種類が「WPA2/WPA3 エンタープライズ」に固定されます。 |

| プロバイダの表示名 | ネットワークのタイプを「Passpoint」にした場合に表示されます。デバイスに表示させたいプロバイダ名を入力します。設定は必須です。 |

| ドメイン名 | ネットワークのタイプを「Passpoint」にした場合に表示されます。Wi-Fi 提供者やサーバーのドメイン名を入力します。設定は必須です。 |

| ローミングコンソーシアム OI | ネットワークのタイプを「Passpoint」にした場合に表示されます。接続対象のコンソーシアム OI (接続可能な Wi-Fi 提供者のグループを識別するための ID)を入力します。 |

| NAI 保護領域名 | ネットワークのタイプを「Passpoint」にした場合に表示されます。接続対象の NAI 保護領域名(ユーザー認証を行うサーバーを識別するためのドメイン名)を入力します。 |

| MCC/MNC | ネットワークのタイプを「Passpoint」にした場合に表示されます。MCC(国コード)や MNC(通信事業者コード)を入力します。 |

| ローミングパートナーの Passpoint ネットワークに接続 | ネットワークのタイプを「Passpoint」にした場合に表示されます。デバイスが自社以外の提携先(ローミングパートナー)の Passpoint ネットワークにも自動接続できるかを設定します。 |

※ 「セキュリティの種類」で「WPA/WPA2 エンタープライズ」を選択し、「受け入れた EAP の種類」で「TLS、EAP-AKA、EAP-SIM」以外を選択した場合には、端末が監視状態であると、「ユーザー名」 「パスワード」 を指定しないとエラーとなりインストールできません。

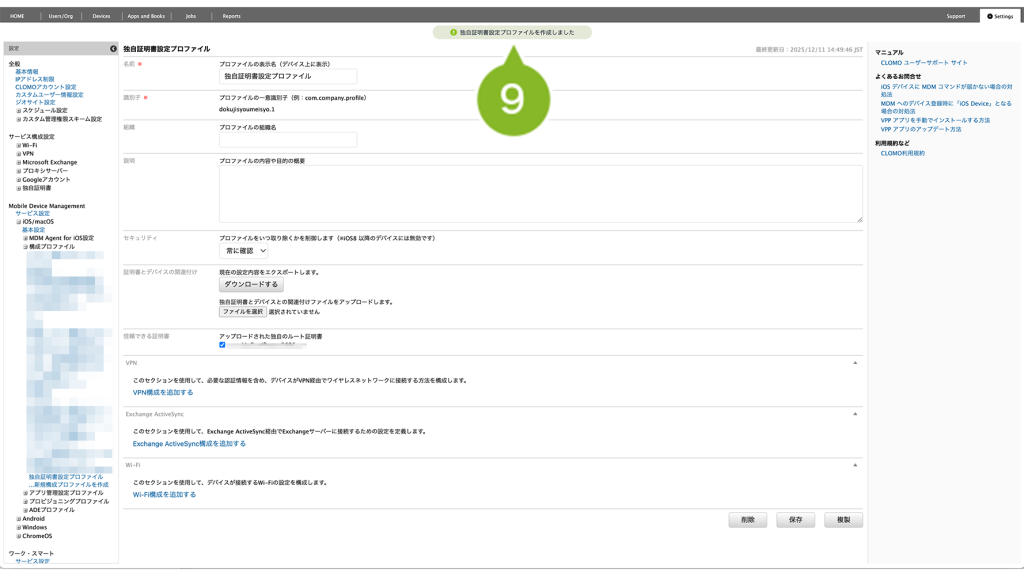

8.[追加]をクリックします。

9.「作成完了」のお知らせが表示されたら完了です。

作成完了後、デバイスにプロファイルを適用する方法は以下のとおりです。

1. [Devices]画面から該当のデバイスをクリック

2. [構成プロファイルをインストール]コマンドを選択し、作成した独自証明書プロファイルを選んで実行します。

コマンド実行方法の詳細については、コマンドの仕組み・実行方法をご参照ください。

※ 独自証明書プロファイルは、自動適用できません。

独自証明書プロファイルを編集する

「独自証明書プロファイル」の編集はさまざまなケースがあるため、以下のナレッジをご参照ください。

場合によっては、プロファイルの新規作成や再インストールが必要になります。

▽【iOS】独自証明書設定プロファイルの FAQ

https://anm-support.clomo.com/?p=55442

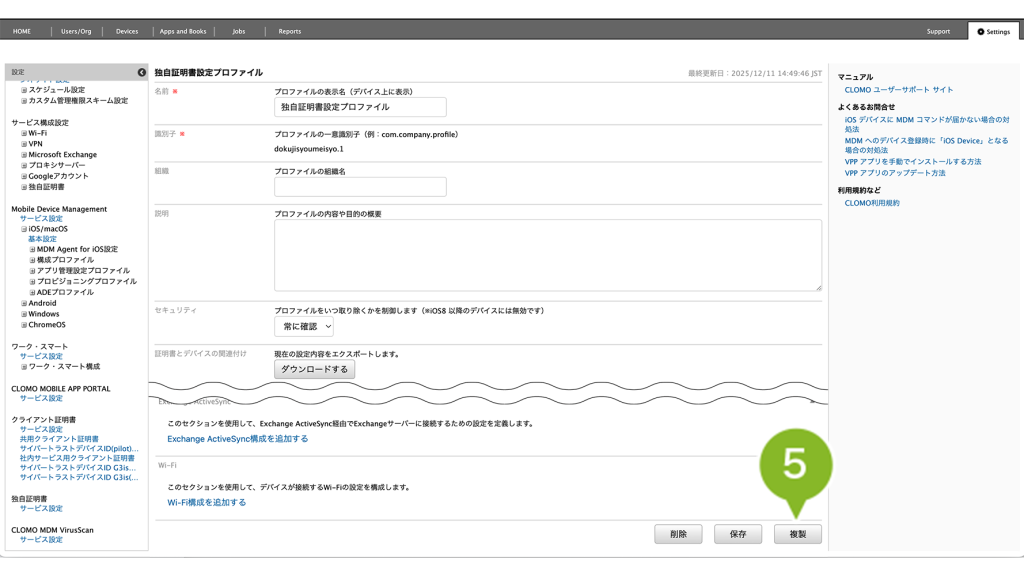

独自証明書プロファイルを複製する

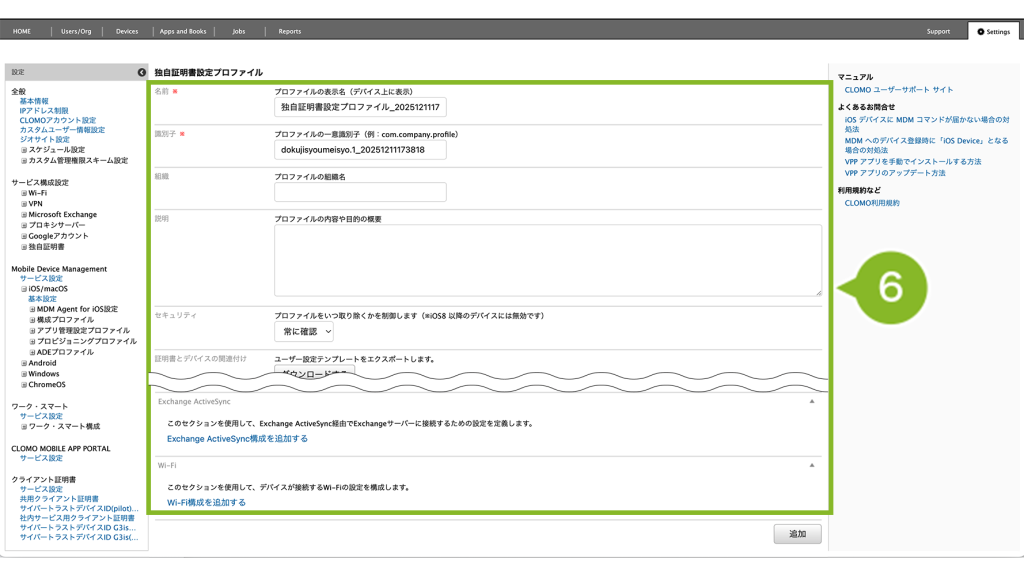

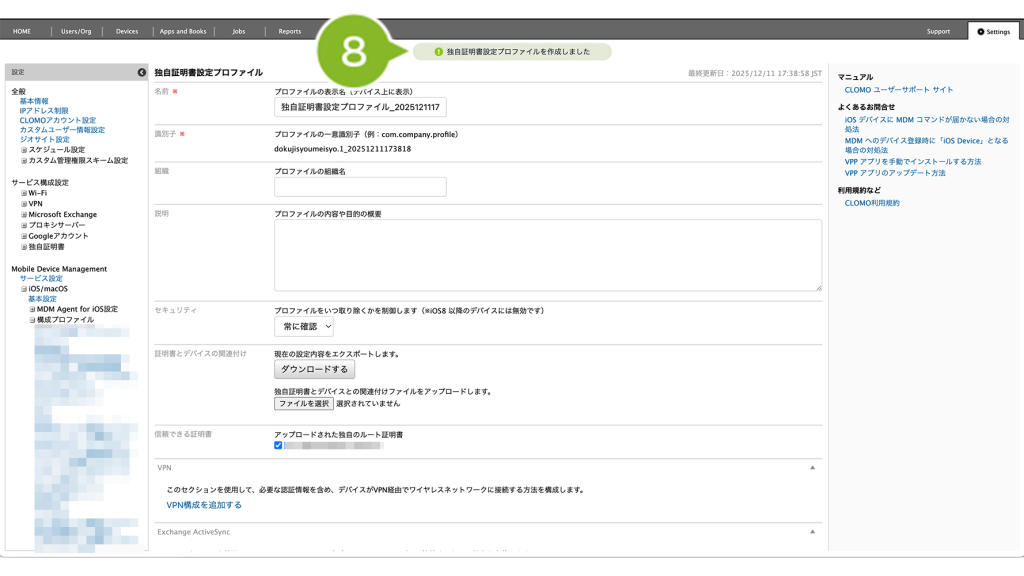

「独自証明書プロファイル」の複製手順は、以下のとおりです。

独自証明書プロファイルを複製しても、「証明書とデバイスの関連付け」の設定は複製されません。

1. CLOMO PANEL にログイン後、[ Settings ] をクリックします。

2. Mobile Device Management の [ iOS/macOS ] をクリックします。

3.[構成プロファイル]をクリックします。

4. 複製したいプロファイル名をクリックします。

5. [複製]をクリックします。

6. 各項目を編集します。プロファイル名の後ろに、複製日時が自動で追加されます。プロファイル名は変更して問題ありません。

| 項目名 | 説明 |

| 名前 | プロファイル名を設定します。設定は必須です。 |

| 識別子 | プロファイルを一意に識別するための識別子を設定します。必須項目です。 |

| 組織 | プロファイルを適用する組織名を入力します。(任意) |

| 説明 | プロファイルの説明を入力します。(任意) |

| セキュリティ | 独自証明書プロファイルをデバイスから削除することを制限するためのセキュリティを設定します。 iOS8 以降のデバイスには無効です。 |

| 証明書とデバイスの関連付け | どのデバイスがどの証明書を使用するか、CSV ファイルで関連付けます。 「ダウンロード」ボタンからテンプレートを入手して、デバイスと証明書の関連を CSV ファイルに記載して、「ファイルを選択」からアップロードします。 CSV テンプレートは「証明書とデバイスの関連付け(JP/ENG)」からダウンロードが可能です。 CSV テンプレートの使い方は、こちらをご参照ください。 |

| 信頼できる証明書 | アップロード済みのルート証明書が表示されます。 |

| VPN | VPN 設定が可能です。Wi-Fi ・Exchange ActiveSync の設定と合わせて、合計100個まで追加できます。 作成済みの VPN サービス構成設定がある場合は、こちらをセットすることもできます。 項目の詳細はこちらをご参照ください。 |

| Exchange ActiveSync | Exchange ActiveSync 設定が可能です。Wi-Fi・VPN の設定と合わせて、合計100個まで追加できます。 作成済みの Exchange ActiveSync サービス構成設定がある場合は、こちらをセットすることもできます。 項目の詳細はこちらをご参照ください。 |

| Wi-Fi | Wi-Fi 設定が可能です。VPN・Exchange ActiveSync の設定と合わせて、合計100個まで追加できます。 作成済みの Wi-Fi サービス構成設定がある場合は、こちらをセットすることもできます。 項目の詳細はこちらをご参照ください。 |

VPN 構成について

設定可能な項目はこちらの表をご参照ください。

| 項目名 | 説明 |

| 使用する VPN 構成設定 | 作成済みの VPN サービス構成設定がある場合は選択可能です。 |

| 接続名 | 作成するサービス構成設定の名前を設定します。設定は必須です。 |

| 接続のタイプ※1 | このポリシーで有効にする接続のタイプを選択します。 |

| VPN 識別 | 接続のタイプを「カスタム SSL」にした場合に表示されます。利用する VPN アプリを特定するための識別子を入力してください。設定は必須です。 |

| サーバ | サーバのホスト名、または IP アドレスを入力します。設定は必須です。 |

| カスタムデータ | 接続のタイプを「カスタム SSL」にした場合に表示されます。追加の設定情報がある場合は、キーと文字列の値を入力します。 |

| コンピュータ認証 | 接続のタイプを「IPsec」にした場合に表示されます。デバイスの認証タイプを選択します。 |

| グループ | 接続のタイプを「IPsec」「Cisco Legacy AnyConnect」「Cisco AnyConnect」にした場合に表示されます。接続認証用のグループを入力します。 |

| 保護領域 | 接続のタイプを「Juniper SSL」「Pulse Secure」にした場合に表示されます。接続認証用の保護領域を入力します。 |

| 役割 | 接続のタイプを「Juniper SSL」「Pulse Secure」にした場合に表示されます。接続認証用の役割を入力します。 |

| ユーザー認証 | 認証タイプを選択します。「パスワード」の場合は、設定したいパスワードを入力します。 接続のタイプで「カスタムSSL」を選択した場合、p12形式の「独自証明書」の選択が可能です。 |

| ユーザー設定 | デバイス上で設定:ユーザー設定をデバイス上でおこないます。 CSV による設定※2:ユーザー設定を CSV ファイルによっておこないます。 固定設定:接続を認証するためのユーザーアカウントを固定します。ユーザーアカウントは、監視対象デバイスでは必須入力です。 |

| 共有シークレット | コンピューター認証を「共有シークレット/グループ名」にした場合に表示されます。接続するための共有シークレットを入力します。 |

| トラフィック | すべてのネットワークトラフィックを VPN 接続経由で送信を有効/無効にする設定をします。 ※「接続のタイプ」が「IPsec」の場合は表示されません。 |

| 暗号化レベル | 接続のタイプを「PPTP」にした場合に表示されます。接続に適用されるデータ暗号化のレベルを設定します。 なし:接続に暗号化を設定しません。 自動:接続の暗号化のレベルが自動的に適用されます。 最大(128ビット):接続の暗号化のレベルが最大で適用されます。 |

| 証明書認証オプション | 接続のタイプを「IPsec」、コンピューター認証を「証明書」にした場合に表示されます。チェックを入れると、接続中および認証あり送信で PIN が要求されます。 |

| オンデマンド VPN | ユーザー認証もしくはコンピューター認証を「証明書」「独自証明書」にした場合に表示されます。チェックを入れると、VPN を確立するドメインとホストの名前を追加できます。 常に確立:VPN を常に確立します。ドメインとホストの名前を入力します。 ※ iOS の仕様上、ワイルドカードを指定し、1度で全てのドメインを設定することはできません。ドメインを1つずつご入力ください。 確立しない:VPN を確立しません。 必要に応じて確立:VPN を必要に応じて確立します。ドメインとホスト名を入力します。 |

| プロキシ設定 | この VPN 接続で使用されるプロキシを設定します。 なし:使用されるプロキシを設定しません。 手動:サーバーおよびポート、またプロキシユーザー設定を手動でおこないます。 自動:プロキシ設定を取得するために使用する URL を入力します。 |

| サーバーおよびポート | プロキシ設定を「手動」にした場合に表示されます。プロキシサーバのホスト名またはIPアドレス、およびポート番号を入力します。設定は必須です。 |

| プロキシユーザー設定 | プロキシ設定を「手動」にした場合に表示されます。「デバイス上で設定」「CSV による設定」「固定設定」から選択します。 |

| プロキシサーバの URL | プロキシ設定を「自動」にした場合に表示されます。プロキシ設定を取得するために使用する URL を入力します。 |

※1「接続のタイプ」による必要設定項目につきまして

「接続のタイプ」によって、必要な設定項目は異なります。こちらの表をご参照ください。

| L2TP | PPTP | IPsec(Cisco) | Cisco AnyConnect | Juniper SSL |

| 接続名※必須 | 接続名※必須 | 接続名※必須 | 接続名※必須 | 接続名※必須 |

| サーバー※必須 | サーバー※必須 | サーバー※必須 | サーバー※必須 | サーバー※必須 |

| ユーザー認証 | ユーザー認証 | コンピューター認証 | グループ | 保護領域 |

| ユーザー設定 | ユーザー設定 | ユーザー認証 | ユーザー認証 | 役割 |

| 共有シークレット | 暗号化レベル | ユーザー設定 | ユーザー設定 | ユーザー認証 |

| トラフィック | トラフィック | 証明書認証オプション | オンデマンドVPN | ユーザー設定 |

| プロキシ設定 | プロキシ設定 | オンデマンド VPN | プロキシ設定 | プロキシ設定 |

| ― | ― | プロキシ設定 | ― | ― |

| F5 SSL | SonicWALL Mobile Connect | Aruba VIA | Check Point Mobile VPN | カスタム SSL |

| 接続名※必須 | 接続名※必須 | 接続名※必須 | 接続名※必須 | 接続名※必須 |

| サーバー※必須 | サーバー※必須 | サーバー※必須 | サーバー※必須 | VPN 識別子※必須 |

| ユーザー認証 | ユーザー認証 | ユーザー認証 | ユーザー認証 | サーバー※必須 |

| ユーザー設定 | ユーザー設定 | ユーザー設定 | ユーザー設定 | カスタムデータ |

| プロキシ設定 | プロキシ設定 | プロキシ設定 | プロキシ設定 | ユーザー認証 |

| ― | ― | ― | ― | ユーザー設定 |

| ― | ― | ― | ― | プロキシ設定 |

| ― | ― | ― | ― | ― |

※2「CSV による設定」につきまして

CSV ファイルの記載内容は、以下の表をご参照ください。

| 項目名 | 必須情報 | 説明 |

| 氏名 | ー | 必須ではありません。CSV ファイルを管理しやすくするため、任意で入力できます。 |

| 識別区分 | ⚪︎ | デバイスを識別する際の区分を入力してください。(SERIAL/UDID/IMEI など) |

| 識別情報 | ⚪︎ | 識別区分で指定した区分に対応する情報を入力してください。 |

| メールアドレス | ⚪︎ | 入力は必須です。ダミーのメールアドレスでも問題ありません。 |

| ドメイン | ー | 入力は不要です。 |

| ユーザ | ⚪︎ | VPN 側の設定情報を入力してください。 |

| パスワード | ⚪︎ | VPN 側の設定情報を入力してください。 ※ CSV ファイルで「共有シークレット」の設定をする場合は、「パスワード」の欄に入力してください。 なお、この場合はプロファイルにてユーザーのパスワードを指定できないため、デバイス側で入力する必要があります。 |

| 備考 | ー | 必須ではありません。CSV ファイルを管理しやすくするため、任意で入力できます。 |

Exchange ActiveSync 構成について

設定可能な項目はこちらの表をご参照ください。

| 項目名 | 説明 |

| 使用するExchange ActiveSync構成設定 | 作成済みの Exchange ActiveSync サービス構成設定がある場合は選択可能です。 |

| アカウント名 | Exchange ActiveSync アカウントの名前を入力します。必須項目です。 |

| Exchange ActiveSync ホスト | Microsoft Exchange サーバーを入力します。必須項目です。 |

| SSL | すべての返信を SSL で送信を有効にするか設定します。 |

| ユーザー設定 | 所有者のメールアドレス:所有者のメールアドレスを設定します。 CSV による設定:ユーザー設定を CSV ファイルによっておこないます。 認証に OAuth を使用する場合は、CSV ファイル内の項目「認証に OAuth を使用」に TRUE と入力してください。(小文字(true)も対応) 固定:ユーザーのドメイン、ユーザー、アカウントのメールアドレス、パスワードの設定を固定します。 認証に OAuth を使用する場合は、「認証にOAuthを使用」にチェックを付けます。Microsoft 365ご利用の場合は「OAuthサインインURL」「OAuthトークンリクエストURL」は空欄で問題ありません。Microsoft 365をご利用でない場合は、Exchange サーバの担当者に確認してください。 |

| 過去のメールを同期(日数) | 同期するメールの過去の日数を制限なし、1日、3日間、1週間、2週間、1ヶ月から指定できます。 |

| メッセージの移動を許可 | チェックを付けると、メッセージの移動を許可します。 |

| 最近使用したメールアドレスの同期を許可 | チェックを付けると、最近使用したメールアドレスの同期を許可します。 |

Wi-Fi 構成について

設定可能な項目はこちらの表をご参照ください。

| 項目名 | 説明 |

| 使用するWi-Fi構成設定 | 作成済みの Wi-Fi サービス構成設定がある場合は選択可能です。 |

| SSID(サービスセット識別子) | 接続するワイヤレスネットワークの識別子を入力します。必須項目です。 |

| 非公開ネットワーク | 対象ネットワークがオープンまたはブロードキャストでない場合に有効にするかの設定をおこないます。 |

| 自動接続 | このネットワークに自動的に接続する場合は有効にします。 |

| MAC アドレスランダム化 | チェックをつけると、関連付いている Wi-Fi ネットワークの MAC アドレスのランダム化を無効にします。 |

| プロキシ設定 | なし:使用されるプロキシを設定しません。 手動:サーバーおよびポート、またプロキシユーザー設定を手動でおこないます。 自動:プロキシ設定を取得するために使用する URL を入力します。 |

| サーバーおよびポート | プロキシ設定を「手動」にした場合に表示されます。「プロキシサーバのホスト名またはIPアドレス、およびポート番号」「プロキシに接続するために使用するユーザー名」「プロキシへの接続時に使用するパスワード」を設定してください。 |

| プロキシサーバのURL | プロキシ設定を「自動」にした場合に表示されます。プロキシ設定を取得するために使用する URL を入力してください。 「PACが到達不能の場合に直接接続を許可」にチェックを入れると、PAC が到達できない場合に、プロキシを無視して直接接続が行われます。 |

| セキュリティの種類※ | 接続時に使用するワイヤレスネットワーク暗号化の種類を選択します。選択したセキュリティの種類によってはパスワード入力が必要です。 |

| パスワード | セキュリティの種類を「WEP」「WPA/WPA2 パーソナル」「WPA2/WPA3 パーソナル」「WPA3 パーソナル」「パーソナル(任意、WPA3 のみを除く)」にした場合に表示されます。ネットワークのパスワードを入力します。 |

| ユーザー名 | セキュリティの種類を「ダイナミック WEP」「WPA/WPA2 エンタープライズ」「WPA2/WPA3 エンタープライズ」「WPA3 エンタープライズ(iOS 13 以降)」「エンタープライズ(任意)」にした場合に表示されます。 接続を認証するためのユーザーアカウントを入力します。 |

| パスワード | セキュリティの種類を「ダイナミック WEP」「WPA/WPA2 エンタープライズ」「WPA2/WPA3 エンタープライズ」「WPA3 エンタープライズ(iOS 13 以降)」「エンタープライズ(任意)」にした場合に表示されます。 接続認証用のパスワードを入力します。 |

| 受け入れた EAP の種類 | セキュリティの種類を「ダイナミック WEP」「WPA/WPA2 エンタープライズ」「WPA2/WPA3 エンタープライズ」「WPA3 エンタープライズ(iOS 13 以降)」「エンタープライズ(任意)」にした場合に表示されます。 利用可能な EAP にチェックを入れます。 |

| ネットワークのタイプ | レガシーまたは Passpoint として表示されるようにネットワークを構成します。 Passpoint の場合、セキュリティの種類が「WPA2/WPA3 エンタープライズ」に固定されます。 |

| プロバイダの表示名 | ネットワークのタイプを「Passpoint」にした場合に表示されます。デバイスに表示させたいプロバイダ名を入力します。設定は必須です。 |

| ドメイン名 | ネットワークのタイプを「Passpoint」にした場合に表示されます。Wi-Fi 提供者やサーバーのドメイン名を入力します。設定は必須です。 |

| ローミングコンソーシアム OI | ネットワークのタイプを「Passpoint」にした場合に表示されます。接続対象のコンソーシアム OI (接続可能な Wi-Fi 提供者のグループを識別するための ID)を入力します。 |

| NAI 保護領域名 | ネットワークのタイプを「Passpoint」にした場合に表示されます。接続対象の NAI 保護領域名(ユーザー認証を行うサーバーを識別するためのドメイン名)を入力します。 |

| MCC/MNC | ネットワークのタイプを「Passpoint」にした場合に表示されます。MCC(国コード)や MNC(通信事業者コード)を入力します。 |

| ローミングパートナーの Passpoint ネットワークに接続 | ネットワークのタイプを「Passpoint」にした場合に表示されます。デバイスが自社以外の提携先(ローミングパートナー)の Passpoint ネットワークにも自動接続できるかを設定します。 |

※ 「セキュリティの種類」で「WPA/WPA2 エンタープライズ」を選択し、「受け入れた EAP の種類」で「TLS、EAP-AKA、EAP-SIM」以外を選択した場合には、端末が監視状態であると、「ユーザー名」 「パスワード」 を指定しないとエラーとなりインストールできません。

7.[追加]をクリックします。

8.「作成完了」のお知らせが表示されたら完了です。

独自証明書プロファイルを削除する

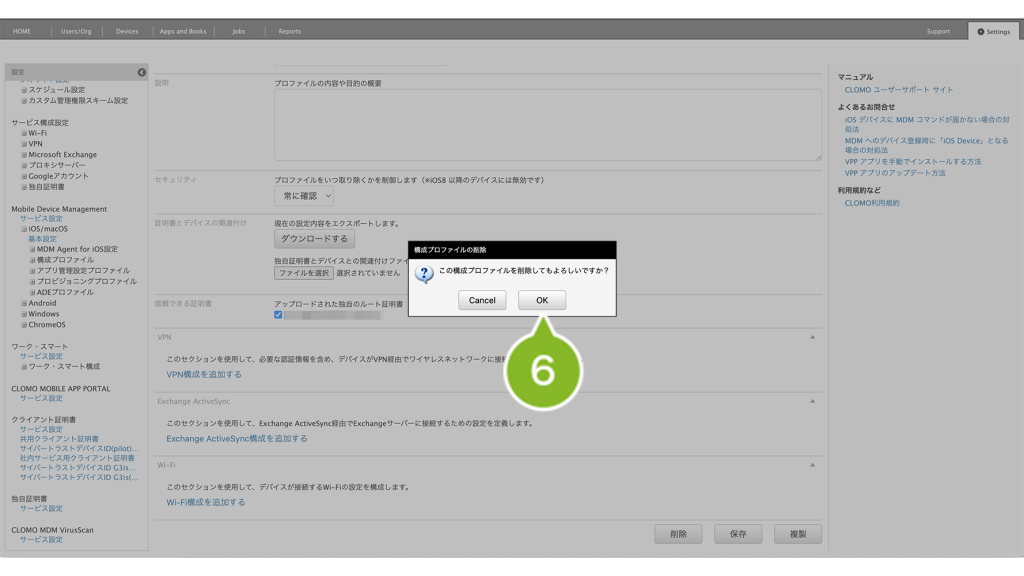

「独自証明書プロファイル」の削除手順は、以下のとおりです。

1. CLOMO PANEL にログイン後、[ Settings ] をクリックします。

2. Mobile Device Management の [ iOS/macOS ] をクリックします。

3.[構成プロファイル]をクリックします。

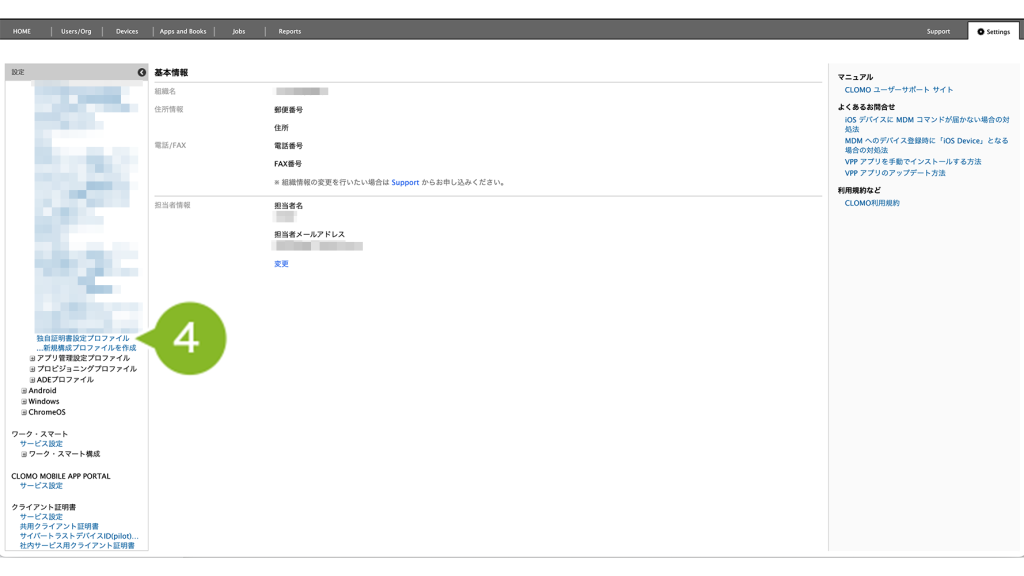

4. 削除したいプロファイル名をクリックします。

5.[削除]をクリックします。

6. 確認画面が表示されたら[OK]をクリックします。

7.「削除完了」のお知らせが表示されたら完了です。

「独自証明書プロファイル」を適用しているデバイスには、削除コマンドの実行が必要です。

削除方法は、以下のとおりです。

1. [Devices]画面から該当のデバイスをクリック

2. [構成プロファイルを削除]コマンドを選択し、削除したい独自証明書プロファイルを選んで実行します。

コマンド実行方法の詳細については、コマンドの仕組み・実行方法をご参照ください。